ভাবুন তো, আপনি একটি সাধারণ ইমেল খুললেন, আর পরমুহূর্তেই আপনার ব্যাংক অ্যাকাউন্ট খালি। অথবা আপনি ওয়েব ব্রাউজ করছেন, এমন সময় আপনার স্ক্রিন লক হয়ে গেল এবং একটি মুক্তিপণের বার্তা ভেসে উঠল। এই দৃশ্যগুলো কোনো সায়েন্স ফিকশন সিনেমার নয়, বরং সাইবার আক্রমণের বাস্তব উদাহরণ। ‘ইন্টারনেট অফ এভরিথিং’-এর এই যুগে, ইন্টারনেট শুধু একটি সুবিধাজনক মাধ্যমই নয়, বরং হ্যাকারদের জন্য একটি শিকারের ক্ষেত্রও বটে। ব্যক্তিগত গোপনীয়তা থেকে শুরু করে কর্পোরেট গোপনীয়তা এবং জাতীয় নিরাপত্তা পর্যন্ত, সাইবার আক্রমণ সর্বত্রই বিদ্যমান, এবং এর ধূর্ত ও ধ্বংসাত্মক ক্ষমতা রীতিমতো ভয়ঙ্কর। কোন ধরনের আক্রমণ আমাদের জন্য হুমকি হয়ে দাঁড়িয়েছে? এগুলো কীভাবে কাজ করে, এবং এ ব্যাপারে কী করা উচিত? চলুন, সবচেয়ে প্রচলিত আটটি সাইবার আক্রমণ সম্পর্কে জেনে নেওয়া যাক, যা আপনাকে পরিচিত এবং অপরিচিত—উভয় ধরনের এক জগতে নিয়ে যাবে।

ম্যালওয়্যার

১. ম্যালওয়্যার কী? ম্যালওয়্যার হলো একটি ক্ষতিকারক প্রোগ্রাম যা ব্যবহারকারীর সিস্টেমের ক্ষতি করতে, তথ্য চুরি করতে বা সেটিকে নিয়ন্ত্রণ করার জন্য তৈরি করা হয়। এটি ইমেল অ্যাটাচমেন্ট, ছদ্মবেশী সফটওয়্যার আপডেট বা অবৈধ ওয়েবসাইট থেকে ডাউনলোডের মতো আপাতদৃষ্টিতে নিরীহ উপায়ে ব্যবহারকারীর ডিভাইসে প্রবেশ করে। একবার চালু হয়ে গেলে, ম্যালওয়্যার সংবেদনশীল তথ্য চুরি করতে, ডেটা এনক্রিপ্ট করতে, ফাইল মুছে ফেলতে, এমনকি ডিভাইসটিকে আক্রমণকারীর 'পুতুলে' পরিণত করতে পারে।

২. ম্যালওয়্যারের সাধারণ প্রকারভেদ

ভাইরাস:বৈধ প্রোগ্রামের সাথে সংযুক্ত হয়ে, চলার পর এটি নিজের সংখ্যাবৃদ্ধি করে এবং অন্যান্য ফাইলকে সংক্রমিত করে, যার ফলে সিস্টেমের কর্মক্ষমতা হ্রাস পায় বা ডেটা নষ্ট হয়ে যায়।

কৃমি:এটি হোস্ট প্রোগ্রাম ছাড়াই স্বাধীনভাবে ছড়াতে পারে। এটি সাধারণত নেটওয়ার্কের দুর্বলতার মাধ্যমে নিজে থেকেই ছড়িয়ে পড়ে এবং নেটওয়ার্ক রিসোর্স ব্যবহার করে। ট্রোজান: এটি বৈধ সফটওয়্যারের ছদ্মবেশে ব্যবহারকারীদের একটি ব্যাকডোর ইনস্টল করতে প্ররোচিত করে, যা দিয়ে দূর থেকে ডিভাইস নিয়ন্ত্রণ করা বা ডেটা চুরি করা যায়।

স্পাইওয়্যার:গোপনে ব্যবহারকারীর কার্যকলাপ পর্যবেক্ষণ করা, কীস্ট্রোক বা ব্রাউজিং হিস্ট্রি রেকর্ড করা, যা প্রায়শই পাসওয়ার্ড এবং ব্যাঙ্ক অ্যাকাউন্টের তথ্য চুরি করতে ব্যবহৃত হয়।

র্যানসমওয়্যার:সাম্প্রতিক বছরগুলোতে মুক্তিপণের বিনিময়ে কোনো ডিভাইস বা এনক্রিপ্টেড ডেটা লক করে তা আনলক করার ঘটনা বিশেষভাবে ব্যাপক আকার ধারণ করেছে।

৩. বিস্তার ও ক্ষতি ম্যালওয়্যার সাধারণত ফিশিং ইমেল, ম্যালভার্টাইজিং বা ইউএসবি কী-এর মতো ভৌত মাধ্যমের মাধ্যমে ছড়ায়। এর ক্ষতির মধ্যে ডেটা ফাঁস, সিস্টেম বিকল হওয়া, আর্থিক ক্ষতি এবং এমনকি প্রাতিষ্ঠানিক সুনামের ক্ষতিও অন্তর্ভুক্ত থাকতে পারে। উদাহরণস্বরূপ, ২০২০ সালের ইমোটেট ম্যালওয়্যারটি ছদ্মবেশী অফিস ডকুমেন্টের মাধ্যমে বিশ্বব্যাপী লক্ষ লক্ষ ডিভাইসকে সংক্রমিত করে এন্টারপ্রাইজ নিরাপত্তার জন্য একটি দুঃস্বপ্নে পরিণত হয়েছিল।

৪. প্রতিরোধমূলক কৌশল

• সন্দেহজনক ফাইল স্ক্যান করার জন্য অ্যান্টি-ভাইরাস সফটওয়্যার ইনস্টল করুন এবং নিয়মিত আপডেট করুন।

• অজানা লিঙ্কে ক্লিক করা বা অজানা উৎস থেকে সফটওয়্যার ডাউনলোড করা থেকে বিরত থাকুন।

• র্যানসমওয়্যারের কারণে সৃষ্ট অপূরণীয় ক্ষতি এড়াতে গুরুত্বপূর্ণ ডেটা নিয়মিত ব্যাক আপ করুন।

অননুমোদিত নেটওয়ার্ক অ্যাক্সেস সীমাবদ্ধ করতে ফায়ারওয়াল সক্রিয় করুন।

র্যানসমওয়্যার

১. র্যানসমওয়্যার কীভাবে কাজ করে র্যানসমওয়্যার হলো এক বিশেষ ধরনের ম্যালওয়্যার যা ব্যবহারকারীর ডিভাইসকে লক করে দেয় অথবা গুরুত্বপূর্ণ ডেটা (যেমন, ডকুমেন্ট, ডেটাবেস, সোর্স কোড) এনক্রিপ্ট করে ফেলে, যাতে ভুক্তভোগী তা অ্যাক্সেস করতে না পারে। আক্রমণকারীরা সাধারণত বিটকয়েনের মতো সহজে ট্র্যাক করা যায় না এমন ক্রিপ্টোকারেন্সিতে অর্থ দাবি করে এবং অর্থ প্রদান না করা হলে ডেটা স্থায়ীভাবে ধ্বংস করে দেওয়ার হুমকি দেয়।

২. সাধারণ ঘটনা

২০২১ সালের কলোনিয়াল পাইপলাইন হামলা বিশ্বকে হতবাক করে দিয়েছিল। ডার্কসাইড র্যানসমওয়্যার মার্কিন যুক্তরাষ্ট্রের পূর্ব উপকূলের প্রধান জ্বালানি পাইপলাইনের নিয়ন্ত্রণ ব্যবস্থা এনক্রিপ্ট করে ফেলে, যার ফলে জ্বালানি সরবরাহ ব্যাহত হয় এবং হামলাকারীরা ৪৪ লক্ষ ডলার মুক্তিপণ দাবি করে। এই ঘটনাটি র্যানসমওয়্যারের কাছে গুরুত্বপূর্ণ অবকাঠামোর দুর্বলতাকে উন্মোচিত করে।

৩. র্যানসমওয়্যার এত মারাত্মক কেন?

উচ্চ গোপনীয়তা: র্যানসমওয়্যার প্রায়শই সোশ্যাল ইঞ্জিনিয়ারিংয়ের মাধ্যমে ছড়ানো হয় (যেমন, বৈধ ইমেলের ছদ্মবেশে), যার ফলে ব্যবহারকারীদের পক্ষে এটি শনাক্ত করা কঠিন হয়ে পড়ে।

দ্রুত বিস্তার: নেটওয়ার্কের দুর্বলতার সুযোগ নিয়ে র্যানসমওয়্যার একটি প্রতিষ্ঠানের একাধিক ডিভাইসকে দ্রুত সংক্রমিত করতে পারে।

পুনরুদ্ধার কঠিন: কোনো বৈধ ব্যাকআপ না থাকলে মুক্তিপণ দেওয়াই একমাত্র উপায় হতে পারে, কিন্তু মুক্তিপণ দেওয়ার পর ডেটা পুনরুদ্ধার করা সম্ভব নাও হতে পারে।

৪. প্রতিরক্ষামূলক ব্যবস্থা

• গুরুত্বপূর্ণ ডেটা দ্রুত পুনরুদ্ধার করা নিশ্চিত করতে নিয়মিত অফলাইনে ডেটার ব্যাকআপ নিন।

• অস্বাভাবিক আচরণ রিয়েল টাইমে পর্যবেক্ষণ করার জন্য এন্ডপয়েন্ট ডিটেকশন অ্যান্ড রেসপন্স (EDR) সিস্টেম স্থাপন করা হয়েছিল।

• কর্মীদের ফিশিং ইমেল শনাক্ত করার প্রশিক্ষণ দিন, যাতে সেগুলো আক্রমণের মাধ্যম না হয়ে ওঠে।

• অনুপ্রবেশের ঝুঁকি কমাতে সময়মতো সিস্টেম ও সফটওয়্যারের দুর্বলতাগুলো সমাধান করুন।

ফিশিং

১. ফিশিংয়ের প্রকৃতি

ফিশিং হলো এক ধরনের সোশ্যাল ইঞ্জিনিয়ারিং আক্রমণ, যেখানে একজন আক্রমণকারী কোনো বিশ্বস্ত প্রতিষ্ঠানের (যেমন ব্যাংক, ই-কমার্স প্ল্যাটফর্ম বা সহকর্মী) ছদ্মবেশ ধারণ করে ইমেল, টেক্সট মেসেজ বা ইনস্ট্যান্ট মেসেজের মাধ্যমে ভুক্তভোগীকে সংবেদনশীল তথ্য (যেমন পাসওয়ার্ড, ক্রেডিট কার্ড নম্বর) প্রকাশ করতে বা কোনো ক্ষতিকর লিঙ্কে ক্লিক করতে প্ররোচিত করে।

২. সাধারণ রূপ

• ইমেল ফিশিং: ব্যবহারকারীদের নকল ওয়েবসাইটে লগ ইন করতে এবং তাদের লগইন তথ্য প্রবেশ করাতে প্রলুব্ধ করার জন্য ভুয়া অফিসিয়াল ইমেল পাঠানো।

স্পিয়ার ফিশিং: কোনো নির্দিষ্ট ব্যক্তি বা গোষ্ঠীকে লক্ষ্য করে করা একটি পরিকল্পিত আক্রমণ, যার সফলতার হার বেশি।

• স্মিশিং: ব্যবহারকারীদের ক্ষতিকর লিঙ্কে ক্লিক করতে প্রলুব্ধ করার জন্য টেক্সট মেসেজের মাধ্যমে ভুয়া নোটিফিকেশন পাঠানো।

• ভিশিং: সংবেদনশীল তথ্য হাতিয়ে নেওয়ার উদ্দেশ্যে ফোনে কোনো কর্তৃপক্ষ সেজে কথা বলা।

৩. ঝুঁকি ও প্রভাব

ফিশিং আক্রমণ চালানো সস্তা ও সহজ, কিন্তু এর ফলে ব্যাপক ক্ষতি হতে পারে। ২০২২ সালে, ফিশিং আক্রমণের কারণে বিশ্বব্যাপী আর্থিক ক্ষতির পরিমাণ শত শত কোটি ডলারে পৌঁছেছিল, যার মধ্যে ব্যক্তিগত অ্যাকাউন্ট চুরি, কর্পোরেট তথ্য ফাঁস এবং আরও অনেক কিছু অন্তর্ভুক্ত ছিল।

৪. মোকাবিলার কৌশল

• প্রেরকের ঠিকানায় কোনো বানান ভুল বা অস্বাভাবিক ডোমেইন নাম আছে কিনা তা পুনরায় যাচাই করুন।

• পাসওয়ার্ড ফাঁস হয়ে গেলেও ঝুঁকি কমাতে মাল্টি-ফ্যাক্টর অথেনটিকেশন (MFA) চালু করুন।

• ক্ষতিকর ইমেল ও লিঙ্ক ফিল্টার করতে অ্যান্টি-ফিশিং টুল ব্যবহার করুন।

• কর্মীদের সতর্কতা বৃদ্ধির জন্য নিয়মিত নিরাপত্তা সচেতনতামূলক প্রশিক্ষণের আয়োজন করুন।

উন্নত স্থায়ী হুমকি (APT)

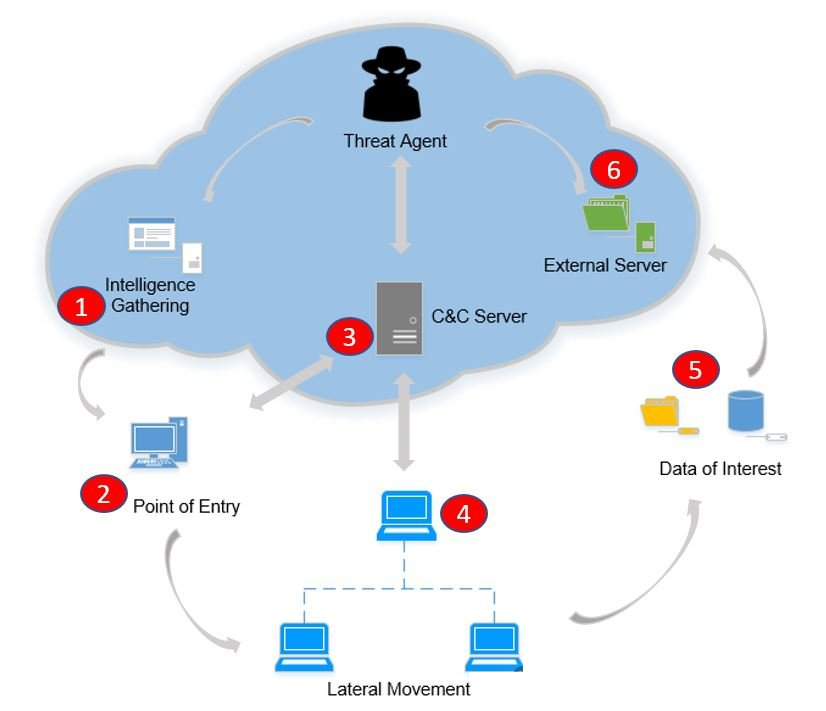

১. এপিটি-এর সংজ্ঞা

অ্যাডভান্সড পারসিস্টেন্ট থ্রেট (APT) হলো একটি জটিল ও দীর্ঘমেয়াদী সাইবার আক্রমণ, যা সাধারণত রাষ্ট্র-স্তরের হ্যাকার গোষ্ঠী বা অপরাধী চক্র দ্বারা পরিচালিত হয়। APT আক্রমণের একটি সুস্পষ্ট লক্ষ্য থাকে এবং এতে উচ্চ মাত্রার কাস্টমাইজেশনের সুযোগ থাকে। আক্রমণকারীরা একাধিক ধাপে অনুপ্রবেশ করে এবং গোপনীয় তথ্য চুরি করতে বা সিস্টেমের ক্ষতি করতে দীর্ঘ সময় ধরে ওঁৎ পেতে থাকে।

২. আক্রমণের প্রবাহ

প্রাথমিক অনুপ্রবেশ:ফিশিং ইমেল, এক্সপ্লয়েট বা সাপ্লাই চেইন অ্যাটাকের মাধ্যমে প্রবেশাধিকার লাভ করা।

একটি শক্ত অবস্থান প্রতিষ্ঠা করুন:দীর্ঘমেয়াদী প্রবেশাধিকার বজায় রাখতে ব্যাকডোর যুক্ত করুন।

পার্শ্বীয় চলাচল:উচ্চতর কর্তৃত্ব লাভের জন্য লক্ষ্য নেটওয়ার্কের মধ্যে ছড়িয়ে পড়ে।

ডেটা চুরি:মেধাস্বত্ব বা কৌশলগত নথির মতো সংবেদনশীল তথ্য আহরণ করা।

চিহ্নটি ঢেকে দিন:আক্রমণটি গোপন করতে লগটি মুছে ফেলুন।

৩. সাধারণ ঘটনা

২০২০ সালের সোলারউইন্ডস আক্রমণটি ছিল একটি চিরায়ত এপিটি ঘটনা, যেখানে হ্যাকাররা একটি সাপ্লাই চেইন আক্রমণের মাধ্যমে ক্ষতিকারক কোড প্রবেশ করিয়েছিল, যা বিশ্বজুড়ে হাজার হাজার ব্যবসা প্রতিষ্ঠান ও সরকারি সংস্থাকে প্রভাবিত করেছিল এবং বিপুল পরিমাণ সংবেদনশীল তথ্য চুরি করেছিল।

৪. প্রতিরক্ষামূলক পয়েন্ট

• অস্বাভাবিক নেটওয়ার্ক ট্র্যাফিক নিরীক্ষণের জন্য একটি ইন্ট্রুশন ডিটেকশন সিস্টেম (IDS) স্থাপন করুন।

• আক্রমণকারীদের পার্শ্বীয় চলাচল সীমিত করতে ন্যূনতম বিশেষাধিকারের নীতি প্রয়োগ করুন।

• সম্ভাব্য ব্যাকডোর শনাক্ত করতে নিয়মিত নিরাপত্তা নিরীক্ষা পরিচালনা করুন।

• আক্রমণের সর্বশেষ প্রবণতাগুলো জানতে থ্রেট ইন্টেলিজেন্স প্ল্যাটফর্মের সাথে কাজ করা।

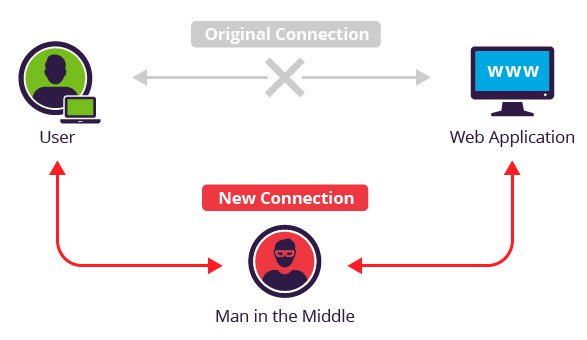

ম্যান ইন দ্য মিডল অ্যাটাক (MITM)

১. ম্যান-ইন-দ্য-মিডল অ্যাটাক কীভাবে কাজ করে?

ম্যান-ইন-দ্য-মিডল অ্যাটাক (MITM) হলো এমন একটি আক্রমণ, যেখানে কোনো আক্রমণকারী দুটি যোগাযোগকারী পক্ষের অজান্তেই তাদের মধ্যকার ডেটা আদান-প্রদানে অনুপ্রবেশ করে, বাধা দেয় এবং কারসাজি করে। একজন আক্রমণকারী সংবেদনশীল তথ্য চুরি করতে পারে, ডেটা বিকৃত করতে পারে, অথবা প্রতারণার উদ্দেশ্যে কোনো পক্ষের ছদ্মবেশ ধারণ করতে পারে।

২. সাধারণ রূপ

• ওয়াই-ফাই স্পুফিং: আক্রমণকারীরা ডেটা চুরির উদ্দেশ্যে ব্যবহারকারীদের সংযোগ স্থাপনে প্ররোচিত করতে নকল ওয়াই-ফাই হটস্পট তৈরি করে।

ডিএনএস স্পুফিং: ব্যবহারকারীদের ক্ষতিকর ওয়েবসাইটে নিয়ে যাওয়ার জন্য ডিএনএস কোয়েরিতে পরিবর্তন আনা।

• এসএসএল হাইজ্যাকিং: এনক্রিপ্টেড ট্র্যাফিক আটকানোর জন্য এসএসএল সার্টিফিকেট জাল করা।

• ইমেইল হাইজ্যাকিং: ইমেইলের বিষয়বস্তু হস্তগত করা এবং তাতে বিকৃতি ঘটানো।

৩. ঝুঁকি

MITM আক্রমণ অনলাইন ব্যাংকিং, ই-কমার্স এবং টেলিকমিউটিং সিস্টেমের জন্য একটি গুরুতর হুমকি, যার ফলে অ্যাকাউন্ট চুরি, লেনদেনে বিকৃতি বা সংবেদনশীল তথ্য ফাঁস হতে পারে।

৪. প্রতিরোধমূলক ব্যবস্থা

যোগাযোগ এনক্রিপ্টেড রাখতে HTTPS ওয়েবসাইট ব্যবহার করুন।

• পাবলিক ওয়াই-ফাই-এর সাথে সংযোগ স্থাপন করা বা ট্র্যাফিক এনক্রিপ্ট করতে ভিপিএনএস ব্যবহার করা পরিহার করুন।

• DNSSEC-এর মতো একটি নিরাপদ DNS রেজোলিউশন পরিষেবা সক্রিয় করুন।

• SSL সার্টিফিকেটগুলোর বৈধতা যাচাই করুন এবং ব্যতিক্রমী সতর্কবার্তার বিষয়ে সতর্ক থাকুন।

SQL ইনজেকশন

১. SQL ইনজেকশনের কার্যপ্রণালী

এসকিউএল ইনজেকশন হলো এক ধরনের কোড ইনজেকশন আক্রমণ, যেখানে একজন আক্রমণকারী কোনো ওয়েব অ্যাপ্লিকেশনের ইনপুট ফিল্ডে (যেমন, লগইন বক্স, সার্চ বার) ক্ষতিকর এসকিউএল স্টেটমেন্ট প্রবেশ করিয়ে ডাটাবেসকে প্রতারিত করে অবৈধ কমান্ড কার্যকর করতে বাধ্য করে, যার ফলে ডেটা চুরি, বিকৃত বা মুছে ফেলা হয়।

২. আক্রমণের নীতি

লগইন ফর্মের জন্য নিম্নলিখিত SQL কোয়েরিটি বিবেচনা করুন:

আক্রমণকারী প্রবেশ করে:

কোয়েরিটি দাঁড়ায়:

এর মাধ্যমে প্রমাণীকরণ প্রক্রিয়াটি এড়িয়ে যাওয়া যায় এবং আক্রমণকারী লগ ইন করতে পারে।

৩. ঝুঁকি

SQL ইনজেকশনের ফলে ডাটাবেসের তথ্য ফাঁস, ব্যবহারকারীর পরিচয়পত্র চুরি, এমনকি পুরো সিস্টেমের নিয়ন্ত্রণও নিয়ে নেওয়া হতে পারে। ২০১৭ সালের ইক্যুইফ্যাক্স ডেটা লঙ্ঘনের ঘটনাটি একটি SQL ইনজেকশন দুর্বলতার সাথে সম্পর্কিত ছিল, যা ১৪৭ মিলিয়ন ব্যবহারকারীর ব্যক্তিগত তথ্যকে প্রভাবিত করেছিল।

৪. প্রতিরক্ষা

ব্যবহারকারীর ইনপুট সরাসরি সংযুক্ত করা এড়াতে প্যারামিটারাইজড কোয়েরি বা প্রি-কম্পাইলড স্টেটমেন্ট ব্যবহার করুন।

• অস্বাভাবিক অক্ষর বাদ দেওয়ার জন্য ইনপুট যাচাইকরণ এবং ফিল্টারিং ব্যবস্থা প্রয়োগ করুন।

• আক্রমণকারীদের বিপজ্জনক কার্যকলাপ সম্পাদন থেকে বিরত রাখতে ডাটাবেসের অনুমতি সীমিত করুন।

• দুর্বলতার জন্য নিয়মিতভাবে ওয়েব অ্যাপ্লিকেশন স্ক্যান করুন এবং নিরাপত্তা ঝুঁকিগুলো সমাধান করুন।

ডিডস আক্রমণ

১. ডিডস আক্রমণের প্রকৃতি

ডিস্ট্রিবিউটেড ডিনায়াল অফ সার্ভিস (DDoS) অ্যাটাক বিপুল সংখ্যক বট নিয়ন্ত্রণ করে টার্গেট সার্ভারে ব্যাপক অনুরোধ পাঠায়, যা সার্ভারের ব্যান্ডউইথ, সেশন রিসোর্স বা কম্পিউটিং পাওয়ার নিঃশেষ করে দেয় এবং সাধারণ ব্যবহারকারীদের পরিষেবাটি অ্যাক্সেস করতে অক্ষম করে তোলে।

২. সাধারণ প্রকারভেদ

• ট্র্যাফিক অ্যাটাক: বিপুল সংখ্যক প্যাকেট পাঠিয়ে নেটওয়ার্ক ব্যান্ডউইথ ব্লক করা।

• প্রোটোকল আক্রমণ: সার্ভার সেশন রিসোর্স নিঃশেষ করার জন্য TCP/IP প্রোটোকলের দুর্বলতার সুযোগ নেওয়া।

• অ্যাপ্লিকেশন-লেয়ার অ্যাটাক: বৈধ ব্যবহারকারীর অনুরোধের ছদ্মবেশ ধারণ করে ওয়েব সার্ভারকে অচল করে দেওয়া।

৩. সাধারণ ঘটনা

২০১৬ সালের ডাইন ডিডস (Dyn DDoS) আক্রমণে মিরাই বটনেট ব্যবহার করে টুইটার এবং নেটফ্লিক্সসহ বেশ কয়েকটি মূলধারার ওয়েবসাইট অচল করে দেওয়া হয়, যা আইওটি (iot) ডিভাইসের নিরাপত্তা ঝুঁকিকে সামনে নিয়ে আসে।

৪. মোকাবিলার কৌশল

• ক্ষতিকারক ট্র্যাফিক ফিল্টার করতে ডিডিওএস সুরক্ষা পরিষেবা স্থাপন করুন।

• ট্র্যাফিক বিতরণের জন্য একটি কন্টেন্ট ডেলিভারি নেটওয়ার্ক (CDN) ব্যবহার করুন।

সার্ভারের প্রসেসিং ক্ষমতা বাড়াতে লোড ব্যালেন্সার কনফিগার করুন।

• নেটওয়ার্ক ট্র্যাফিক পর্যবেক্ষণ করে অস্বাভাবিকতা সময়মতো শনাক্ত ও তার ব্যবস্থা গ্রহণ করা।

অভ্যন্তরীণ হুমকি

১. অভ্যন্তরীণ হুমকির সংজ্ঞা

অভ্যন্তরীণ হুমকি আসে প্রতিষ্ঠানের অভ্যন্তরের অনুমোদিত ব্যবহারকারীদের (যেমন, কর্মচারী, ঠিকাদার) থেকে, যারা বিদ্বেষপূর্ণ, অবহেলামূলক কারণে বা বাহ্যিক আক্রমণকারীদের দ্বারা প্রভাবিত হয়ে তাদের বিশেষাধিকারের অপব্যবহার করতে পারে, যার ফলে ডেটা ফাঁস বা সিস্টেমের ক্ষতি হতে পারে।

২. হুমকির ধরণ

• বিদ্বেষপরায়ণ অভ্যন্তরীণ ব্যক্তি: লাভের উদ্দেশ্যে ইচ্ছাকৃতভাবে ডেটা চুরি করা বা সিস্টেমের নিরাপত্তা বিঘ্নিত করা।

• অসতর্ক কর্মচারী: নিরাপত্তা সচেতনতার অভাবে ভুল পরিচালনার ফলে ঝুঁকি তৈরি হয়।

• হাইজ্যাক হওয়া অ্যাকাউন্ট: আক্রমণকারীরা ফিশিং বা ক্রেডেনশিয়াল চুরির মাধ্যমে অভ্যন্তরীণ অ্যাকাউন্টগুলো নিয়ন্ত্রণ করে।

৩. ঝুঁকি

অভ্যন্তরীণ হুমকি শনাক্ত করা কঠিন এবং এগুলো প্রচলিত ফায়ারওয়াল ও অনুপ্রবেশ শনাক্তকরণ ব্যবস্থাকে ফাঁকি দিতে পারে। ২০২১ সালে, একজন অভ্যন্তরীণ কর্মীর সোর্স কোড ফাঁস করার কারণে একটি সুপরিচিত প্রযুক্তি সংস্থা শত শত মিলিয়ন ডলারের ক্ষতির সম্মুখীন হয়েছিল।

৪. সুদৃঢ় প্রতিরক্ষামূলক ব্যবস্থা

• জিরো-ট্রাস্ট আর্কিটেকচার বাস্তবায়ন করুন এবং সকল অ্যাক্সেস অনুরোধ যাচাই করুন।

• অস্বাভাবিক কার্যকলাপ শনাক্ত করতে ব্যবহারকারীর আচরণ পর্যবেক্ষণ করুন।

• কর্মীদের সচেতনতা বৃদ্ধির জন্য নিয়মিত নিরাপত্তা প্রশিক্ষণের আয়োজন করুন।

• তথ্য ফাঁসের ঝুঁকি কমাতে সংবেদনশীল তথ্যে প্রবেশাধিকার সীমিত করুন।

পোস্ট করার সময়: ২৬-মে-২০২৫