নেটওয়ার্ক ট্যাপ এবং স্প্যান পোর্ট ব্যবহার করে প্যাকেট ক্যাপচারের মধ্যে প্রধান পার্থক্য।

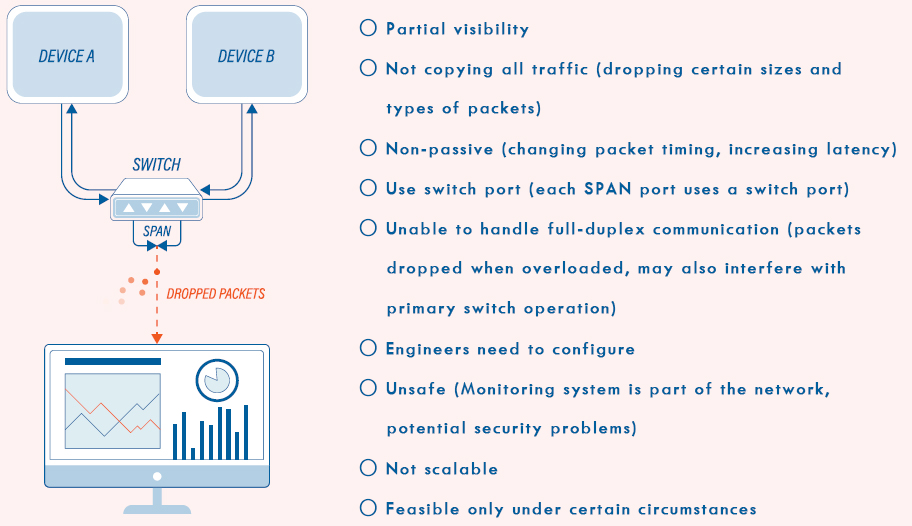

পোর্ট মিররিং(স্প্যান নামেও পরিচিত)

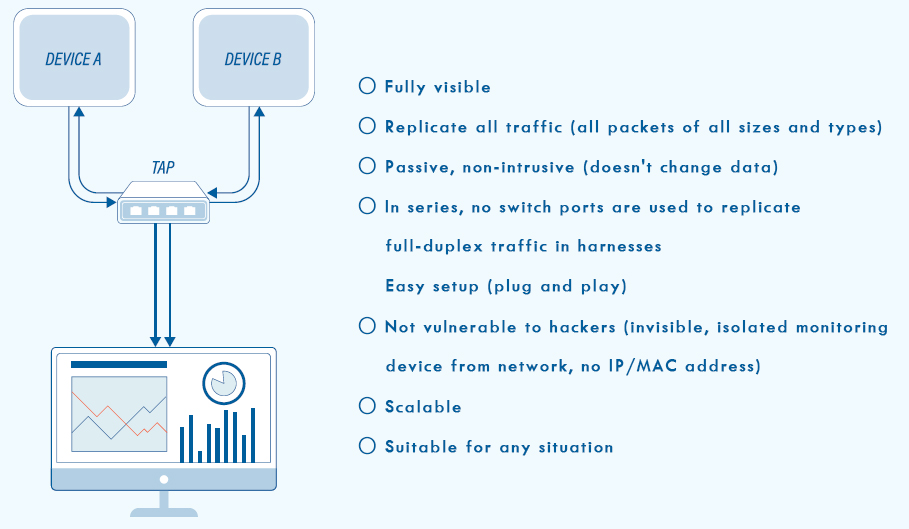

নেটওয়ার্ক ট্যাপ(রেপ্লিকেশন ট্যাপ, অ্যাগ্রিগেশন ট্যাপ, অ্যাক্টিভ ট্যাপ, কপার ট্যাপ, ইথারনেট ট্যাপ ইত্যাদি নামেও পরিচিত)ট্যাপ (টার্মিনাল অ্যাক্সেস পয়েন্ট)এটি একটি সম্পূর্ণ প্যাসিভ হার্ডওয়্যার ডিভাইস, যা একটি নেটওয়ার্কে প্যাসিভভাবে ট্র্যাফিক ক্যাপচার করতে পারে। এটি সাধারণত নেটওয়ার্কের দুটি পয়েন্টের মধ্যে ট্র্যাফিক নিরীক্ষণের জন্য ব্যবহৃত হয়। যদি এই দুটি পয়েন্টের মধ্যে নেটওয়ার্কটি একটি ফিজিক্যাল কেবল দিয়ে তৈরি হয়, তাহলে একটি নেটওয়ার্ক TAP ট্র্যাফিক ক্যাপচার করার সর্বোত্তম উপায় হতে পারে।

দুটি সমাধানের (পোর্ট মিরর এবং নেটওয়ার্ক ট্যাপ) মধ্যে পার্থক্য ব্যাখ্যা করার আগে, ইথারনেট কীভাবে কাজ করে তা বোঝা গুরুত্বপূর্ণ। ১০০ মেগাবিট এবং তার বেশি গতিতে, হোস্টগুলি সাধারণত সম্পূর্ণ দ্বৈত ভাষায় কথা বলে, যার অর্থ হল একটি হোস্ট একই সাথে (Tx) এবং (Rx) পাঠাতে পারে। এর অর্থ হল একটি ১০০ মেগাবিট কেবলে যা একটি হোস্টের সাথে সংযুক্ত, একটি হোস্ট যে নেটওয়ার্ক ট্র্যাফিক পাঠাতে/গ্রহণ করতে পারে তার মোট পরিমাণ (Tx/Rx)) ২ × ১০০ মেগাবিট = ২০০ মেগাবিট।

পোর্ট মিররিং হল সক্রিয় প্যাকেট প্রতিলিপি, যার অর্থ হল নেটওয়ার্ক ডিভাইসটি মিরর করা পোর্টে প্যাকেটটি অনুলিপি করার জন্য শারীরিকভাবে দায়ী।

ট্র্যাফিক ক্যাপচার: TAP বনাম SPAN

নেটওয়ার্ক ট্র্যাফিক পর্যবেক্ষণ করার সময়, যদি আপনি কোনও ব্যবহারকারীর লেনদেন প্রক্রিয়াকরণের সময় সরাসরি সহায়তা পরিচালনা করতে না চান, তাহলে আপনার কাছে দুটি প্রধান বিকল্প রয়েছে। পরবর্তী নিবন্ধে, আমরা TAP (টেস্ট অ্যাক্সেস পয়েন্ট) এবং SPAN (সুইচ পোর্ট অ্যানালাইজার) এর একটি সারসংক্ষেপ দেব। আরও গভীর বিশ্লেষণের জন্য, প্যাকেট পরিদর্শন বিশেষজ্ঞ টিমো'নিলের lovemytool.com-এ বেশ কয়েকটি নিবন্ধ রয়েছে যা দুর্দান্ত বিশদে যায়, তবে এখানে, আমরা আরও সাধারণ পদ্ধতি গ্রহণ করব।

স্প্যান

পোর্ট মিররিং হল নেটওয়ার্ক ট্র্যাফিক পর্যবেক্ষণের একটি পদ্ধতি যার মাধ্যমে প্রতিটি ইনকামিং এবং/অথবা আউটগোয়িং প্যাকেটের একটি কপি একটি সুইচের এক বা একাধিক পোর্ট (অথবা VLans) থেকে অন্য একটি পোর্টে ফরোয়ার্ড করা হয় যা নেটওয়ার্ক ট্র্যাফিক বিশ্লেষকের সাথে সংযুক্ত। স্প্যানগুলি প্রায়শই সহজ সিস্টেমে একাধিক সাইট একসাথে পর্যবেক্ষণ করার জন্য ব্যবহৃত হয়। এটি কতগুলি নেটওয়ার্ক ট্রান্সমিশন নিরীক্ষণ করতে সক্ষম তা ডেটা সেন্টার সরঞ্জামের তুলনায় SPAN কোথায় ইনস্টল করা আছে তার উপর নির্ভর করে। আপনি সম্ভবত যা খুঁজছেন তা খুঁজে পাবেন, তবে খুব বেশি ডেটা থাকা সহজ। উদাহরণস্বরূপ, একটি সম্পূর্ণ VLAN জুড়ে একই ডেটার একাধিক কপি খুঁজে পাওয়া সম্ভব। এটি LAN সমস্যা সমাধানকে আরও কঠিন করে তোলে এবং সুইচ cpus এর গতিকেও প্রভাবিত করে বা প্লেসমেন্ট সনাক্তকরণের মাধ্যমে ইথারনেটকে প্রভাবিত করে। মূলত, যত বেশি স্প্যান, প্যাকেট হারানোর সম্ভাবনা তত বেশি। ট্যাপের তুলনায়, স্প্যানগুলি দূরবর্তীভাবে পরিচালনা করা যেতে পারে, যার অর্থ কনফিগারেশন পরিবর্তন করতে কম সময় ব্যয় হয়, তবে নেটওয়ার্ক ইঞ্জিনিয়ারদের এখনও প্রয়োজন হয়।

SPAN পোর্টগুলি কোনও প্যাসিভ প্রযুক্তি নয়, যেমনটি কেউ কেউ দাবি করেন, কারণ এগুলি নেটওয়ার্ক ট্র্যাফিকের উপর অন্যান্য পরিমাপযোগ্য প্রভাব ফেলতে পারে, যার মধ্যে রয়েছে:

- ফ্রেম ইন্টারঅ্যাকশন পরিবর্তন করার সময় এসেছে।

- অতিরিক্ত অনুসন্ধানের কারণে প্যাকেটগুলি ফেলে দেওয়া হচ্ছে

- বিনা নোটিশে দূষিত প্যাকেট ফেলে দেওয়া হয়, যা বিশ্লেষণে বাধা সৃষ্টি করে

অতএব, SPAN পোর্টগুলি এমন পরিস্থিতিতে বেশি উপযুক্ত যেখানে প্যাকেট ফেলে দিলে বিশ্লেষণ প্রভাবিত হয় না, অথবা যেখানে খরচ বিবেচনা করা হয়।

ট্যাপ

বিপরীতে, ট্যাপগুলিকে হার্ডওয়্যারের জন্য প্রথমে অর্থ ব্যয় করতে হয়, তবে এর জন্য খুব বেশি সেটআপের প্রয়োজন হয় না। প্রকৃতপক্ষে, যেহেতু এগুলি প্যাসিভ, তাই নেটওয়ার্ককে প্রভাবিত না করেই এগুলিকে সংযুক্ত এবং সংযোগ বিচ্ছিন্ন করা যেতে পারে। ট্যাপগুলি হল হার্ডওয়্যার ডিভাইস যা কম্পিউটার নেটওয়ার্কের মধ্য দিয়ে প্রবাহিত ডেটা অ্যাক্সেস করার একটি উপায় প্রদান করে এবং সাধারণত নেটওয়ার্ক সুরক্ষা এবং কর্মক্ষমতা পর্যবেক্ষণের উদ্দেশ্যে ব্যবহৃত হয়। পর্যবেক্ষণ করা ট্র্যাফিককে "পাস-থ্রু" ট্র্যাফিক বলা হয় এবং পর্যবেক্ষণের জন্য ব্যবহৃত পোর্টকে "মনিটরিং পোর্ট" বলা হয়। নেটওয়ার্ক আরও স্পষ্টভাবে অনুসন্ধান করার জন্য, রাউটার এবং সুইচের মধ্যে ট্যাপ স্থাপন করা যেতে পারে।

যেহেতু TAP প্যাকেটগুলিকে প্রভাবিত করে না, তাই এটি নেটওয়ার্ক ট্র্যাফিক দেখার জন্য একটি সত্যিকারের নিষ্ক্রিয় উপায় হিসাবে দেখা যেতে পারে।

মূলত তিন ধরণের TAP সমাধান রয়েছে:

- নেটওয়ার্ক স্প্লিটার (১: ১)

- মোট ট্যাপ (বহু: ১)

- পুনর্জন্ম ট্যাপ (১: বহু)

TAP একটি একক প্যাসিভ মনিটরিং টুল, অথবা একটি উচ্চ-ঘনত্বের নেটওয়ার্ক প্যাকেট রিলে ডিভাইসে ট্র্যাফিকের প্রতিলিপি তৈরি করে এবং একাধিক (প্রায়শই একাধিক) QOS টেস্টিং টুল, নেটওয়ার্ক মনিটরিং টুল এবং ওয়্যারশার্কের মতো নেটওয়ার্ক স্নিফার টুল পরিবেশন করে।

এছাড়াও, ফাইবার ট্যাপ এবং গিগাবিট কপার ট্যাপ সহ কেবলের ধরণের উপর নির্ভর করে TAP এর ধরণ পরিবর্তিত হয়, উভয়ই মূলত একইভাবে কাজ করে নেটওয়ার্ক ট্র্যাফিক বিশ্লেষকের কাছে সিগন্যালের কিছু অংশ অফলোড করে, যখন প্রধান মডেলটি কোনও বাধা ছাড়াই প্রেরণ করতে থাকে। ফাইবার ট্যাপের জন্য, এটি বিমকে দুটি ভাগে বিভক্ত করা হয়, যখন কপার কেবল সিস্টেমে, এটি বৈদ্যুতিক সংকেতের প্রতিলিপি তৈরি করা হয়।

TAP এবং SPAN এর তুলনা করা

প্রথমত, SPAN পোর্টটি একটি পূর্ণ-দ্বৈত 1G লিঙ্কের জন্য উপযুক্ত নয়, এবং এমনকি যখন এর সর্বোচ্চ ধারণক্ষমতার নিচে থাকে, তখন এটি দ্রুত প্যাকেট ফেলে দেয় কারণ এটি অতিরিক্ত বোঝাযুক্ত, অথবা কেবল কারণ সুইচটি SPAN পোর্ট ডেটার চেয়ে নিয়মিত পোর্ট-টু-পোর্ট তারিখগুলিকে অগ্রাধিকার দেয়। নেটওয়ার্ক ট্যাপের বিপরীতে, SPAN পোর্টগুলি শারীরিক স্তর ত্রুটিগুলি ফিল্টার করে, যা কিছু ধরণের বিশ্লেষণকে আরও কঠিন করে তোলে এবং যেমনটি আমরা দেখেছি, ভুল বৃদ্ধির সময় এবং পরিবর্তিত ফ্রেমগুলি অন্যান্য সমস্যার কারণ হতে পারে। অন্যদিকে, TAP একটি পূর্ণ-দ্বৈত 1G লিঙ্ক পরিচালনা করতে পারে।

TAP সম্পূর্ণ প্যাকেট ক্যাপচার করতে পারে এবং প্রোটোকল, লঙ্ঘন, অনুপ্রবেশ ইত্যাদির জন্য গভীরভাবে প্যাকেট পরিদর্শন করতে পারে। সুতরাং, TAP ডেটা আদালতে প্রমাণ হিসাবে ব্যবহার করা যেতে পারে, যেখানে SPAN পোর্ট ডেটা তা করতে পারে না।

নিরাপত্তা আরেকটি দিক যেখানে দুটি কৌশলের মধ্যে পার্থক্য রয়েছে। SPAN পোর্টগুলি সাধারণত একমুখী যোগাযোগের জন্য কনফিগার করা হয়, তবে কিছু ক্ষেত্রে তারা যোগাযোগ গ্রহণও করতে পারে, যা গুরুতর দুর্বলতা সৃষ্টি করে। বিপরীতে, TAP ঠিকানাযোগ্য নয় এবং এর কোনও IP ঠিকানা নেই, তাই এটি হ্যাক করা যায় না।

SPAN পোর্টগুলি সাধারণত VLAN ট্যাগগুলি পাস করে না, যার ফলে VLAN ব্যর্থতা সনাক্ত করা কঠিন হতে পারে, কিন্তু ট্যাপগুলি একবারে সম্পূর্ণ VLAN নেটওয়ার্ক দেখতে পারে না। যদি সমষ্টিগত ট্যাপগুলি ব্যবহার না করা হয়, তাহলে TAP উভয় চ্যানেলের জন্য একই ট্রেস প্রদান করবে না, তবে অতিরিক্ত বয়স সনাক্তকরণের ক্ষেত্রে যত্ন নেওয়া উচিত। প্রোফিট্যাপের জন্য বুস্টারের মতো সমষ্টিগত ট্যাপ রয়েছে যা 1G-10G আউটপুটে আটটি 10/100/1G পোর্ট একত্রিত করে।

বুস্টার VLAN ট্যাগ সন্নিবেশ করে প্যাকেটগুলিতে প্রবেশ করতে সক্ষম। এইভাবে, প্রতিটি প্যাকেটের উৎস পোর্ট তথ্য বিশ্লেষকের কাছে পাঠানো হবে।

SPAN পোর্টগুলি এখনও এমন একটি হাতিয়ার যা নেটওয়ার্ক প্রশাসকরা ব্যবহার করবেন, তবে যদি গতি এবং সমস্ত নেটওয়ার্ক ডেটাতে নির্ভরযোগ্য অ্যাক্সেস গুরুত্বপূর্ণ হয়, তাহলে TAP হল আরও ভালো পছন্দ। কোন পদ্ধতি গ্রহণ করবেন তা সিদ্ধান্ত নেওয়ার সময়, SPAN পোর্টগুলি কম ব্যবহারের নেটওয়ার্কগুলির জন্য বেশি উপযুক্ত, কারণ হারিয়ে যাওয়া প্যাকেটগুলি বিশ্লেষণকে প্রভাবিত করে না বা খরচের ক্ষেত্রে ঐচ্ছিক। তবে, উচ্চ ট্র্যাফিক সহ নেটওয়ার্কগুলিতে, TAP এর ক্ষমতা, সুরক্ষা এবং নির্ভরযোগ্যতা প্যাকেট হারানোর বা শারীরিক স্তর ত্রুটি ফিল্টার করার ভয় ছাড়াই আপনার নেটওয়ার্কের ট্র্যাফিকের সম্পূর্ণ দৃশ্যমানতা প্রদান করবে।

○ সম্পূর্ণ দৃশ্যমান

○ সমস্ত ট্র্যাফিকের প্রতিলিপি তৈরি করুন (সকল আকার এবং ধরণের সমস্ত প্যাকেট)

○ নিষ্ক্রিয়, অ-অনুপ্রবেশকারী (ডেটা পরিবর্তন করে না)

○ সিরিজে, হারনেসে ফুল-ডুপ্লেক্স ট্র্যাফিকের প্রতিলিপি তৈরি করতে কোনও সুইচ পোর্ট ব্যবহার করা হয় না। সহজ সেটআপ (প্লাগ এবং প্লে)

○ হ্যাকারদের জন্য ঝুঁকিপূর্ণ নয় (অদৃশ্য, নেটওয়ার্ক থেকে বিচ্ছিন্ন পর্যবেক্ষণ ডিভাইস, কোনও IP/MAC ঠিকানা নেই)

○ স্কেলেবল

○ যেকোনো পরিস্থিতির জন্য উপযুক্ত

○ আংশিক দৃশ্যমানতা

○ সমস্ত ট্র্যাফিক কপি না করা (নির্দিষ্ট আকার এবং ধরণের প্যাকেট ফেলে দেওয়া)

○ অ-প্যাসিভ (প্যাকেটের সময় পরিবর্তন, বিলম্ব বৃদ্ধি)

○ সুইচ পোর্ট ব্যবহার করুন (প্রতিটি SPAN পোর্ট একটি সুইচ পোর্ট ব্যবহার করে)

○ ফুল-ডুপ্লেক্স যোগাযোগ পরিচালনা করতে অক্ষম (ওভারলোড হলে প্যাকেটগুলি পড়ে যায়, যা প্রাথমিক সুইচ অপারেশনেও ব্যাঘাত ঘটাতে পারে)

○ ইঞ্জিনিয়ারদের কনফিগার করতে হবে

○ অনিরাপদ (মনিটরিং সিস্টেম নেটওয়ার্কের অংশ, সম্ভাব্য নিরাপত্তা সমস্যা)

○ স্কেলেবল নয়

○ শুধুমাত্র নির্দিষ্ট পরিস্থিতিতে সম্ভব

সম্পর্কিত নিবন্ধটি আপনার আগ্রহী হতে পারে: নেটওয়ার্ক ট্র্যাফিক কীভাবে ক্যাপচার করবেন? নেটওয়ার্ক ট্যাপ বনাম পোর্ট মিরর

পোস্টের সময়: জুন-০৯-২০২৫